昨天科恩实验室发布了BinAbsInspector,这是一款基于ghidra的静态漏洞检测插件,今天来试用一下。

环境配置

我的实验环境是windows10 x64,

1、首先下载JDK并安装,这里使用OpenJDK,进入下面页面选择jdk11,下载windows x64的即可

https://adoptium.net/temurin/releases/

2、到这里下载ghidra最新版,之后解压,双击ghidraRun.bat即可运行ghidra

https://github.com/NationalSecurityAgency/ghidra/releases

3、下载Z3,我win10就下载z3-XXXX-x64-win.zip,之后解压,将z3-XXXX-x64-win\bin加入到PATH环境变量

https://github.com/Z3Prover/z3/releases

4、下载BinAbsInspector

下载链接:https://github.com/KeenSecurityLab/BinAbsInspector/releases

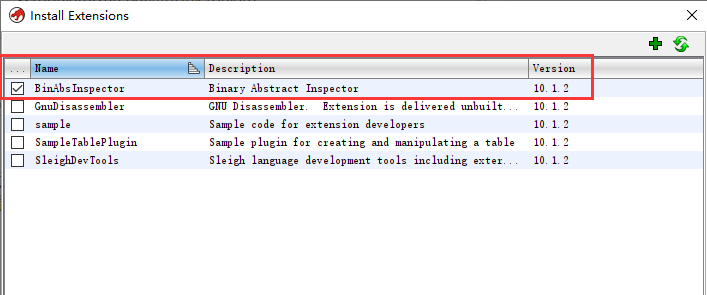

5、ghidra安装插件

依次点击 File → Install Extensions.

之后点击+号,选择BinAbsInspector解压后的目录或者直接选择BinAbsInspector的zip压缩包都可以,之后就看到BinAbsInspector

使用

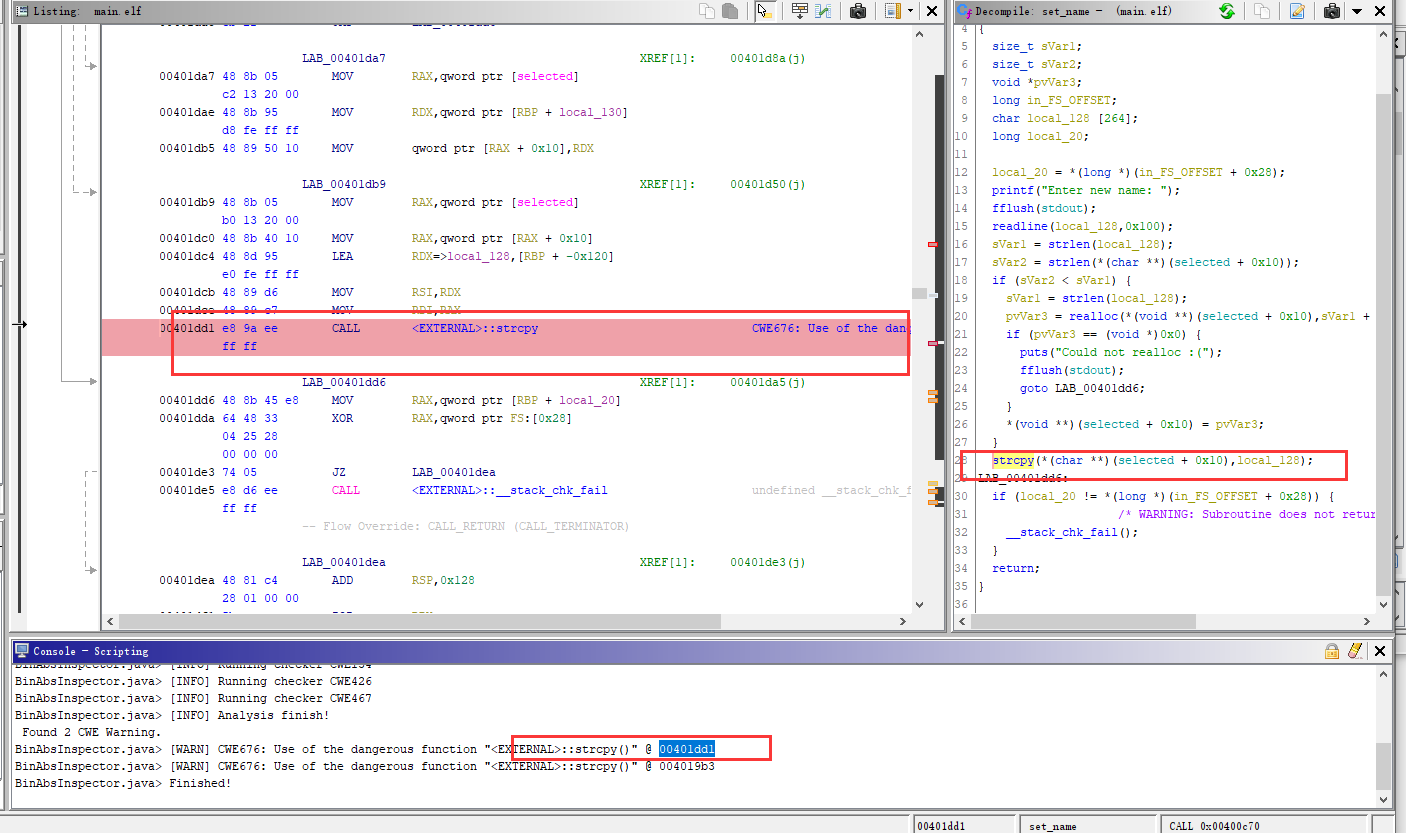

我打开了一个很久以前的ctf的uaf的pwn题目,都好几年没搞过了,用这个试试效果,有帮助,但没有超出预期

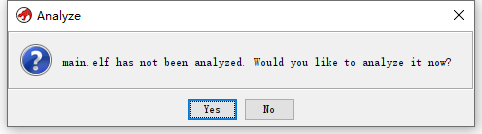

打开二进制后,需要分析,分析完成后才能使用插件(默认分析参数即可)

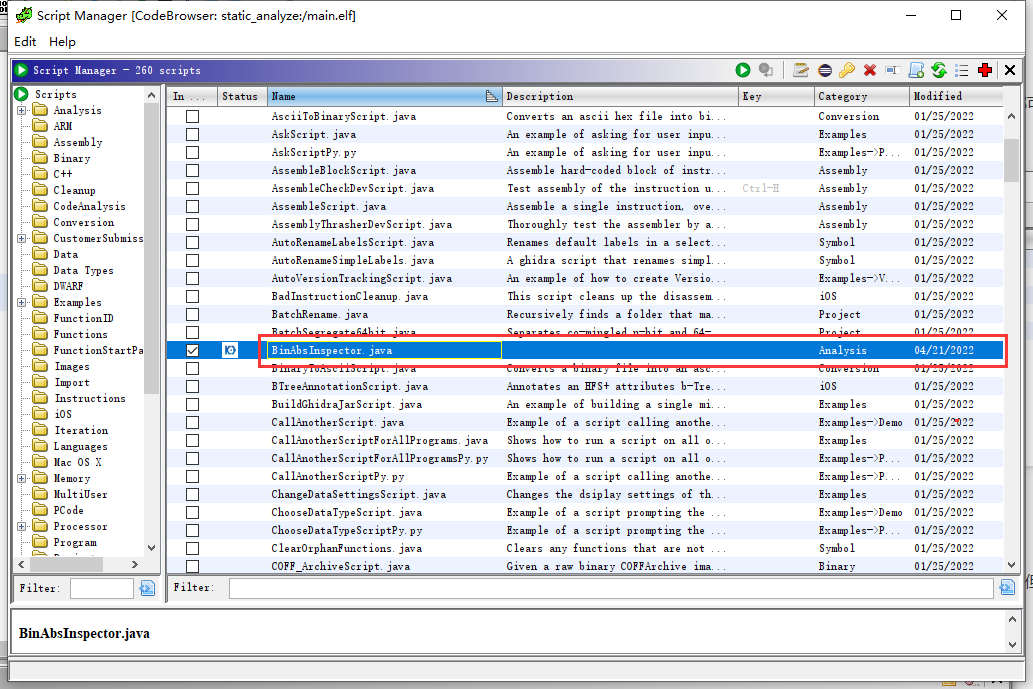

之后点击Window -> Script Manager,找到BinAbsInspector.java

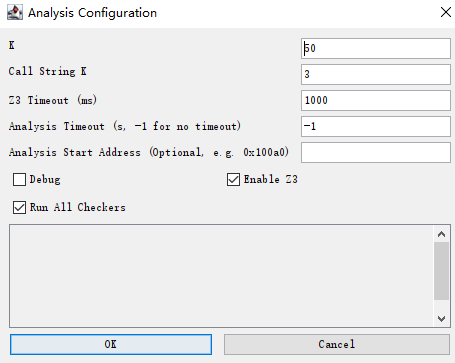

双击或者右键点击Run都可以,之后默认参数,假如你理解参数也可以修改

之后就看log就行,点击地址即可跳转到对应地方

参考

https://github.com/NationalSecurityAgency/ghidra#install

https://github.com/KeenSecurityLab/BinAbsInspector